<{配资之家}>网络测速千兆实际传输却低,防火墙为何成网络性能瓶颈?

“网络明明测速千兆,实际传输只有几MB?”

“ping防火墙延迟1ms,过防火墙后丢包率30%!”

“业务高峰期,VPN用户集体掉线……”

在企业网络中,防火墙、UTM、下一代防火墙等安全设备本应是“守护者”,却常常成为网络性能的瓶颈和丢包的“重灾区”。

为什么一个“安全设备”反而导致网络不稳定?

是配置错了?策略太严?还是设备不行?

想必大家都碰到过这样的问题,今天就带大家深入剖析防火墙丢包的三大核心原因。

一、安全设备为何“拖后腿”?典型表现:

关键判断:

如果绕过防火墙直连,网络恢复正常 → 问题极可能出在防火墙

二、原因一

会话表( Table)满了!

什么是会话表?

防火墙是状态检测设备,它会为每一个网络连接(如TCP会话、UDP流)创建一条会话表项,记录:

只有匹配会话表的流量才被允许通过。

为什么会“满”?后果:查看命令(华为USG):

table | count

# 当前会话数:120,000

# 查看最大容量:

-

# Table: Max 100,000 → 已超限!

解决方案:

优化老化时间: aging-time tcp 600 # 从1800秒改为600秒 aging-time udp 60 # UDP从120秒改为60秒限制单用户最大会话数: link-limit -ip 192.168.1.0 24 500升级设备:选择会话数规格更高的型号三、原因二

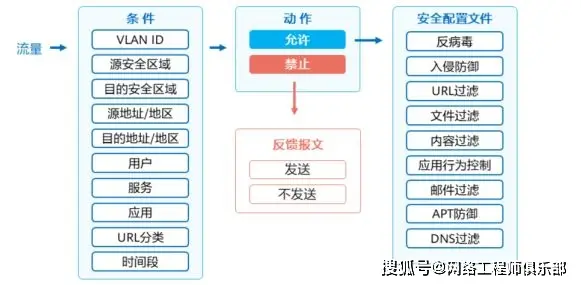

安全策略()匹配效率低

问题本质:策略越多,匹配越慢

防火墙对每个数据包都要遍历安全策略列表,直到找到匹配项。

如果策略数量多、顺序乱、范围大,那么这个匹配过程将消耗大量CPU。

典型“自杀式”配置:

trust

USG---trust--

rule 1 deny ip 192.168.1.100 0.0.0.0 # 拦1个IP

USG---trust--

rule 2 ip any any # 放行所有

更严重的情况:优化建议:策略排序:高频放前面,精确放前面rule 1 tcp 192.168.1.0 0.0.0.255 8.8.8.8 0.0.0.0 -port eq 53 rule 2 deny ip 192.168.1.100 0.0.0.0**避免 any any**,明确源/目的IP和端口按业务分区域,减少跨区域策略数量关闭不必要的深度检测功能四、原因三

硬件性能瓶颈

即使配置完美,设备硬件能力不足仍是硬伤。

关键性能指标:

常见误区:排查方法:

# 查看实时性能

cpu-usage

-usage

# 查看安全功能性能损耗

解决方案:

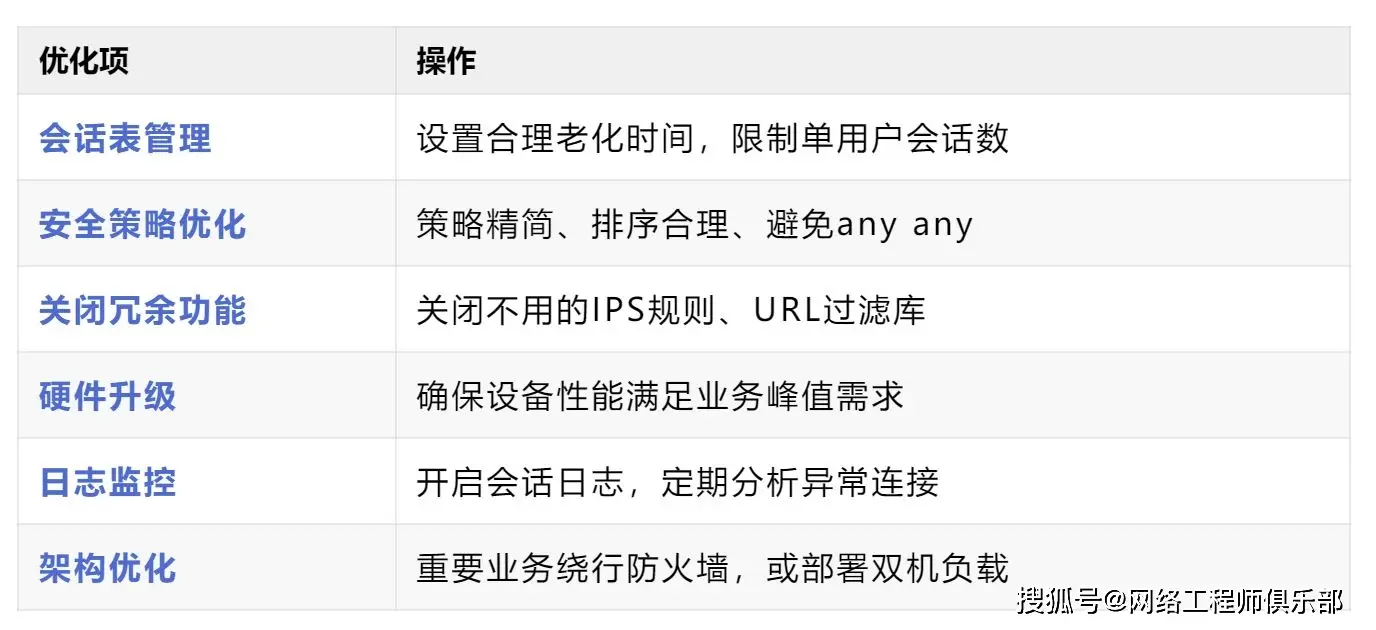

五、优化

总结

防火墙的性能,是安全策略、会话管理、硬件能力的综合体现。

它不像交换机那样“傻瓜转发”,而是对每个包进行深度分析和状态跟踪,天然存在性能开销。

最后建议:

定期审计防火墙策略,删除冗余规则监控会话数和CPU,设置阈值告警选型时留足性能余量,避免“小马拉大车”

让防火墙真正成为“安全屏障”,而不是“网络堵点”。